BB ルーターを作るための設定を行ってみます。

要件は以下とします。

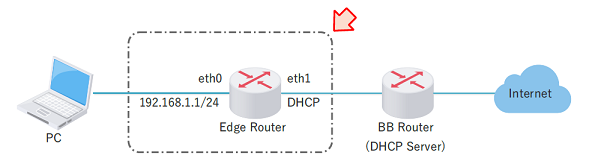

- LAN 側を eth0, WAN 側を eth1 とします。

- WAN 側は DHCP とします。(PPPoE にすれば直接 ISP につながる BB ルーターにできますが、今回は WAN 側からの Firewall 確認などが難しくなるのでしません。)

- NAPT を設定します。

- WAN 側からは別の BB ルーターを経由してインターネットに出られるようにします。

上記要件を図にすると以下のようになります。Edge Router の部分が今回設定するルーターです。

結論としては、設定は以下のようになりました。

# Set Address set interfaces ethernet eth0 address '192.168.1.1/24' set interfaces ethernet eth1 address 'dhcp' # Set DNS Forwarding set service dns forwarding listen-on 'eth0' set service dns forwarding dhcp eth1 # Set NAPT set service nat rule 5000 outbound-interface 'eth1' set service nat rule 5000 type 'masquerade' # Make Firewall Ruleset and Set Default Action set firewall name routing_to_wan default-action 'accept' # Routing Process -> WAN set firewall name wan_to_routing default-action 'drop' # WAN -> Routing Process set firewall name wan_to_local default-action 'drop' # WAN -> Local Services # Set Firewall Rule: WAN -> Local Services set firewall name wan_to_local rule 100 action accept set firewall name wan_to_local rule 100 state established enable set firewall name wan_to_local rule 100 state related enable # Set Firewall Rule: WAN -> Routing Process set firewall name wan_to_routing rule 100 action accept set firewall name wan_to_routing rule 100 state established enable set firewall name wan_to_routing rule 100 state related enable # Assign Firewall Ruleset to WAN Interface set interfaces ethernet eth1 firewall out name 'routing_to_wan' set interfaces ethernet eth1 firewall in name 'wan_to_routing' set interfaces ethernet eth1 firewall local name 'wan_to_local'

設定の手順とその意味は以下。

- Teraterm などで Edge router に SSH で接続します。

最近は Windows 10 でも SSH コマンドがあったりするので、それを使うのも良いかもしれません。

コマンドプロンプトで以下のように入力すると接続できます。C\>ssh ubnt@192.168.1.1

- configure と入力し、設定モードに移行します。

configure と入力すると、プロンプトが $ (=操作モード) から # (=設定モード) に変化します。

ubnt@ubnt:~$ configure [edit] ubnt@ubnt#

- インターフェースアドレスの設定をします。

以下の設定はデフォルトの設定と同じなので「The specified configuration node already exists」と警告されます。デフォルトから変わらないなら入力の意味はありませんが、明示してこのアドレスにしたという意図を残す意味で入力しておきます。

set interfaces ethernet eth0 address '192.168.1.1/24' set interfaces ethernet eth1 address 'dhcp'

- DNS フォワーディングの設定をします。

LAN 側から参照する DNS アドレスをルーターにするために、DNS フォワーディングの設定をします。

set service dns forwarding listen-on 'eth0' set service dns forwarding dhcp eth1

- NAPT の設定をします。

outbound-interface に WAN 側のインターフェース (=eth1) を割り当てます。

また NAPT とするため、type 'masquerade'、を指定します。

ちなみにここのルール番号は 5000~10000 以下で設定する必要があるらしいです。set service nat rule 5000 outbound-interface 'eth1' set service nat rule 5000 type 'masquerade'

- Firewall のルールセットとデフォルトアクションを設定します。

routing_to_wan (LAN またはルーター本体から WAN 方向) はすべて許可 (=accept) とします。

wan_to_routing (WAN から LAN 方向) と wan_to_local (WAN からルーター本体宛て) はすべて破棄 (=drop) とします。set firewall name routing_to_wan default-action 'accept' set firewall name wan_to_routing default-action 'drop' set firewall name wan_to_local default-action 'drop'

- wan_to_local (WAN からルーター宛て) のルールを設定します。

すでに接続中のセッションについての通信(LAN またはルーター本体から WAN 方向に接続した通信に関連する通信)のみ許可するようにします。

set firewall name wan_to_local rule 100 action accept set firewall name wan_to_local rule 100 state established enable set firewall name wan_to_local rule 100 state related enable

- wan_to_routing (WAN から LAN 方向) のルールを設定します。

wan_to_local と同様にします。

set firewall name wan_to_routing rule 100 action accept set firewall name wan_to_routing rule 100 state established enable set firewall name wan_to_routing rule 100 state related enable

- WAN 側のインターフェース (=eth1) にルールセットを割り当てます。

set interfaces ethernet eth1 firewall out name 'routing_to_wan' set interfaces ethernet eth1 firewall in name 'wan_to_routing' set interfaces ethernet eth1 firewall local name 'wan_to_local'

- commit と入力し設定を有効にします。

commit

- 動作を確認し問題がなければ save を入力し設定を保存します。

save